Сканирование и обнаружение устройств в сети

30 дней бесплатно

В современном взаимосвязанном мире организации сильно зависят от большого количества сетевых устройств для поддержания бесперебойной работы. От компьютеров и серверов до принтеров, маршрутизаторов и камер наблюдения, эти устройства составляют основу современной бизнес-инфраструктуры. Для эффективного управления и обслуживания этой сложной системы необходимо четкое понимание всех подключенных к ней устройств. В этой статье мы рассмотрим, как сканировать сеть на наличие устройств с помощью Total Network Inventory (TNI), мощного инструмента, упрощающего процесс обнаружения устройств в сети.

Зачем нужно сканировать сеть на наличие устройств?

Прежде чем углубиться в процесс проверки устройств в сети, важно понять, почему эта процедура так важна. Вот несколько ключевых причин:

- Во-первых, точное управление активами позволяет принимать обоснованные решения о модернизации оборудования, графиках технического обслуживания и распределении ресурсов. Во-вторых, понимание архитектуры сети необходимо для планирования её расширения, оптимизации производительности и устранения проблем.

- Кроме того, регулярное сканирование устройств помогает выявлять несанкционированные или вредоносные устройства, снижая потенциальные риски безопасности. В условиях сегодняшних угроз, проактивный мониторинг сети на наличие неизвестных устройств необходим для обнаружения и реагирования на потенциальные угрозы до их эскалации.

- Наконец, наличие актуальной карты устройств в сети значительно ускоряет процесс устранения проблем при возникновении неполадок. Предоставляя ИТ-специалистам подробную информацию о подключенных устройствах и их конфигурациях, можно более эффективно определить и устранить первопричину проблем, минимизируя время простоя и обеспечивая бесперебойную работу.

Какие методы можно использовать для сканирования локальной сети с помощью TNI?

Total Network Inventory предлагает несколько методов для сканирования локальной сети на наличие устройств, учитывая различные операционные системы и типы устройств:

- WMI сканирование. Стандартный набор интерфейсов для доступа к устройствам, приложениям и параметрам на ОС Windows. Этот метод использует инфраструктуру Windows Management Instrumentation (WMI) для сбора детальной информации об устройствах на базе Windows. С помощью WMI сканирования TNI может собирать данные о характеристиках оборудования, установленном программном обеспечении и конфигурациях, предоставляя полный обзор Windows-устройств, подключенных к сети.

- Удаленное сканирование через протокол SMB. Собирает исчерпывающую информацию о сканируемой системе путем удаленного запуска агента с необходимыми локальными привилегиями. Этот метод включает развертывание легкого агента на целевом устройстве, который затем собирает детальные данные о системе и отправляет их обратно в программу.

- Удаленное сканирование через протокол RPC. Этот метод использует протокол удаленного вызова процедур (RPC) для общения с устройствами на базе Windows и сбора информации об установленных приложениях и аппаратном обеспечении. Используя RPC сканирование, TNI может выявлять потенциальные проблемы совместимости или устаревшие версии программного обеспечения, которые могут представлять угрозу для сети.

- Удаленное сканирование с использованием протокола SSH. Подходит для Unix и macOS. Этот метод позволяет TNI безопасно подключаться к устройствам на базе Unix и macOS с использованием протокола Secure Shell (SSH). Установив зашифрованное соединение, TNI может безопасно собирать детальную информацию о оборудовании, программном обеспечении и настройках конфигурации устройства.

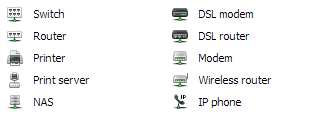

- Удаленное сканирование с использованием протокола SNMP. Идеально подходит для принтеров, управляемых коммутаторов, маршрутизаторов, xDSL модемов, IP-телефонов и беспроводных точек доступа, поддерживающих SNMP. Простой протокол управления сетью (SNMP) - это широко поддерживаемый стандарт для мониторинга и управления сетевыми устройствами. С помощью SNMP сканирования TNI может собирать детальную информацию о состоянии, производительности и конфигурации этих устройств, позволяя ИТ-командам проактивно мониторить и обслуживать сетевую инфраструктуру.

- Низкоуровневое сканирование оборудования. TNI устанавливает драйвер для сбора низкоуровневых данных об оборудовании, таких как информация о модулях памяти и жестких дисках. Этот метод предоставляет еще более подробную информацию о компонентах оборудования каждого устройства в системе, позволяя ИТ-командам принимать обоснованные решения о модернизациях, заменах и планировании емкости.

- Ручное добавление. Позволяет добавлять устройства, которые невозможно автоматически обнаружить. В некоторых случаях устройства могут не поддерживать ни один из автоматизированных методов проверки, предлагаемых TNI. В таких ситуациях ИТ-специалисты могут вручную добавить устройство в инвентарь, гарантируя, что все активы учтены и включены в базу данных.

Предлагая широкий спектр методов сканирования, Total Network Inventory предоставляет организациям возможность выбора того метода, который наилучшим образом соответствует их специфическим требованиям и инфраструктуре. Независимо от того, работают ли ваши устройства на Windows, Unix или macOS, TNI имеет все необходимые инструменты для создания полной и актуальной БД всех устройств в сети.

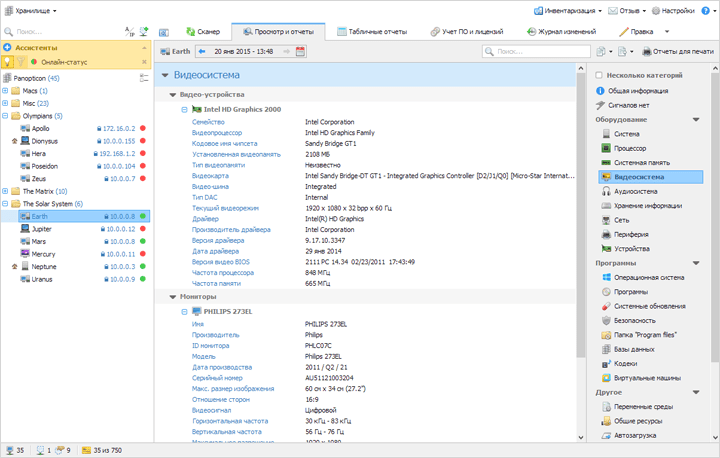

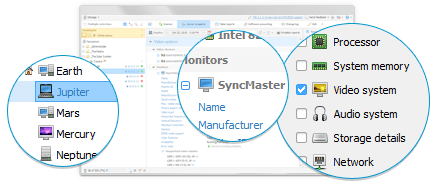

Сканирование сети с помощью сканера IP-адресов

Сканер IP-адресов TNI - это универсальный инструмент, который работает как с Windows, так и с Unix операционными системами, а также с нестандартным сетевым оборудованием, используя различные протоколы. После завершения сканирования TNI предоставляет детальную информацию о каждом устройстве, включая его имя хоста, операционную систему и сетевую конфигурацию.

Стоит уточнить, что программа позволяет работать с таким оборудованием как: сетевые хранилища устройств (NAS), принтеры, роутеры, коммутаторы, UPS устройства, VOIP телефоны, веб-серверы на базе различных ОС. Для всего оборудования, алгоритм сканирования практически одинаковый (отличается только протоколом, который использует техника в своей работе).

Сканирование устройств на базе Windows

Существует три типа сканирования устройств, доступных для Windows:

1. Удаленное сканирование по протоколу SMB:

- Скачивает файл tniwinagent.exe в общую папку администратора на удаленном ПК.

- Подключается к диспетчеру услуг удаленного компьютера, устанавливает и запускает агент как службу.

- Агент сканирует оборудование, сохраняет собранную информацию в сжатый файл и останавливается.

- Основной модуль импортирует полученный файл в свое хранилище.

- Служба агента и исполняемый файл удаляются.

2. Удаленное сканирование по протоколу RPC:

- Основной модуль TNI подключается напрямую к службе WMI целевого компьютера.

- Подключение и сбор информации осуществляются удаленно через протокол RPC.

- Этот метод может генерировать значительный трафик и иметь более низкую скорость сканирования в сетях с ограниченной пропускной способностью.

3. Сканирование с помощью резидентного агента:

- Резидентный агент устанавливается на целевой компьютер на постоянной основе.

- Агент работает как служба Windows и выполняет сканирование в соответствии с заданным расписанием или по запросу.

- Собранная информация о системе хранится локально и передается на основной модуль TNI при наличии соединения.

- Этот метод снижает сетевой трафик во время сканирования и особенно подходит для удаленных или мобильных устройств, которые не всегда подключены к локальной сети.

- Резидентный агент обеспечивает регулярное и автоматическое обновление инвентаризации без необходимости повторного удаленного развертывания.

Сканирование различных операционных систем

Linux, Unix и macOS

Проверка компьютеров под управлением macOS, Linux, FreeBSD и ESX/ESXi осуществляется с использованием исполняемого файла, загружаемого на удаленный ПК через SSH и SCP/SFTP. Перед началом сканирования убедитесь, что:

- На удаленном компьютере запущен сервер SSH-2 с поддержкой SFTP или SCP, и брандмауэр позволяет доступ к нему.

- Пользователь, выполняющий сканирование, имеет доступ к серверу SSH.

- Пользователь имеет права администратора (для Linux OS, если не root, должен быть в списке sudoers).

Процесс сканирования:

- TNI подключается к удаленному компьютеру с использованием указанного протокола и передает агент сканирования во временную папку в домашней папке пользователя.

- Агент сканирования запускается, собирает информацию о сети и создает файл с собранными данными.

- Файл передается обратно в TNI через SFTP или SCP и добавляется в хранилище.

- Временная папка с агентом и созданным файлом удаляются.

Как сканировать устройства в сети с помощью протокола SNMP?

Программное обеспечение для обнаружения сетевых устройств SNMP собирает детальную информацию о каждом маршрутизаторе, коммутаторе и сетевом принтере и другом оборудовании за один проход. Чтобы начать сканирование SNMP, следуйте той же процедуре, что и для других методов проверки, но выберите функцию "SNMP" в TNI.

Улучшите сканирование сетевых устройств

Total Network Inventory - это мощный инструмент, упрощающий процесс сканирования устройств в сети. Благодаря различным методам сканирования и удобному интерфейсу, TNI облегчает обнаружение устройств в сети и поддержание актуальной информации обо всех активах.

Используя возможности TNI, вы можете сканировать компьютерное оборудование и получать ценные данные о вашей сетевой инфраструктуре. Независимо от того, нужно ли вам сканировать устройства в сети для целей безопасности, управления активами или устранения неполадок, TNI предоставляет необходимые инструменты для эффективного выполнения этой задачи.

В заключение, регулярное сканирование сетевых устройств - это необходимая практика для любой организации, зависящей от сложной инфраструктуры. Понимая, что такое сетевое сканирование и как сканировать устройства в сети, вы можете обеспечить безопасность, хорошее управление и оптимизацию вашей сети для достижения максимальной производительности. С Total Network Inventory вы можете упрощать процессы сканирования и взять под контроль вашу сеть как никогда ранее.